TLS 暗号スイートの順序を構成する

暗号スイート は、暗号アルゴリズムのセットです。 Windows バージョンごとに、異なる TLS 暗号スイートと優先順位がサポートされます。 異なるバージョンの Microsoft Schannel プロバイダーでサポートされている既定の順序については。「TLS/SSL (Schannel SSP) の暗号スイート」を参照してください。

Note

CNG 関数を使用して暗号スイートの一覧を変更することもできます。詳細については、「Schannel 暗号スイートの優先順位付け」を参照してください。

TLS 暗号スイートの順序の変更は、次の起動時に有効になります。 再起動またはシャットダウンするまで、既存の順序が有効になります。

Warning

既定の優先順位のレジストリ設定の更新はサポートされておらず、サービス更新プログラムを使用してリセットされる可能性があります。

グループ ポリシーを使用して TLS 暗号スイートの順序を構成する

SSL 暗号スイートの順序グループ ポリシー設定を使用して、既定の TLS 暗号スイートの順序を構成できます。

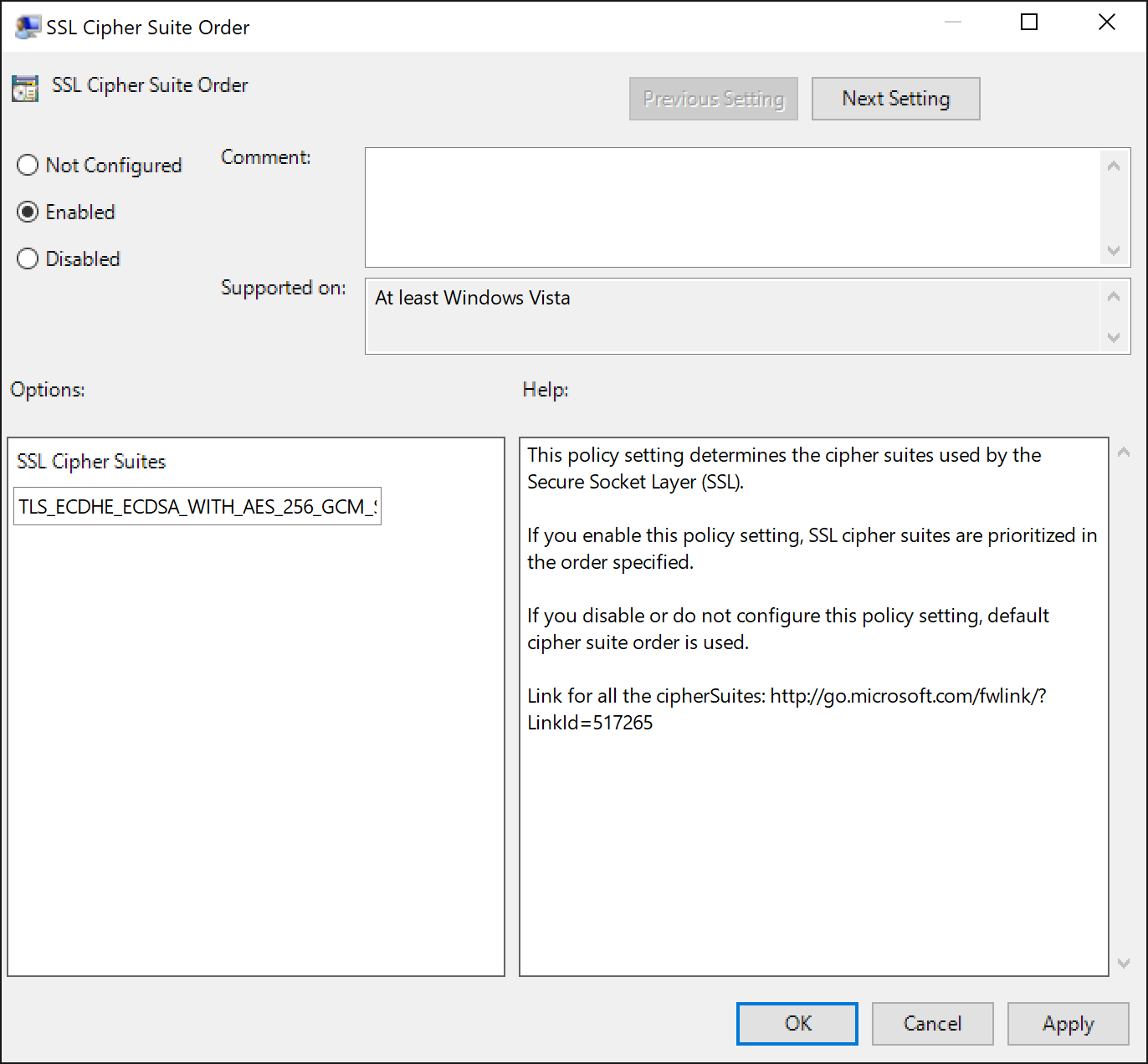

From the Group Policy Management Console, go to Computer Configuration>Administrative Templates>Network>SSL Configuration Settings.

[SSL 暗号スイートの順序] をダブルクリックし、[有効] オプションを選択します。

[SSL 暗号スイート] ボックスを右クリックし、ポップアップ メニューから [すべて選択] を選択します。

Right-click the selected text, and select copy from the pop-up menu.

テキストをテキスト エディター (notepad.exe など) に貼り付け、新しい暗号の順序の一覧で更新します。

Note

TLS 暗号スイートの順序の一覧は、厳密なコンマ区切り形式である必要があります。 各暗号スイート文字列は、右側のコンマで終わります。 さらに、暗号スイートの一覧は 1,023 文字に制限されています。

SSL 暗号スイートの一覧を、更新された順序付きリストに置き換えます。

Select OK or Apply.

MDM を使用して TLS 暗号スイートの順序を構成する

Windows 10 ポリシー CSP では、TLS 暗号スイートの構成がサポートされています。 For more information, see Cryptography/TLSCipherSuites.

TLS PowerShell コマンドレットを使用して TLS 暗号スイートの順序を構成する

TLS PowerShell モジュールでは、TLS 暗号スイートの順序指定済みリストの取得、暗号スイートの無効化、暗号スイートの有効化がサポートされています。 For more information, see TLS Module.

TLS ECC 曲線の順序を構成する

Windows 10 および Windows Server 2016 以降では、ECC 曲線の順序を暗号スイートの順序とは無関係に構成できます。 TLS 暗号スイートの順序の一覧に楕円曲線サフィックスがある場合、有効にすると、新しい楕円曲線の優先順位によってオーバーライドされます。 これにより、組織はグループ ポリシー オブジェクトを使用して、同じ暗号スイートの順序で異なるバージョンの Windows Server を構成できます。

CertUtil を使用して ECC 曲線を管理する

Beginning with Windows 10 and Windows Server 2016, Windows provides elliptic curve parameter management through the command line utility certutil.exe. 楕円曲線パラメーターは、bcryptprimitives.dll に格納されています。 管理者は、certutil.exeを使用して、Windows Server との間で曲線パラメーターを追加および削除できます。 certutil.exe では、曲線パラメーターをレジストリに安全に格納します。 Windows Server では、曲線に関連付けられた名前で曲線パラメーターの使用を開始できます。

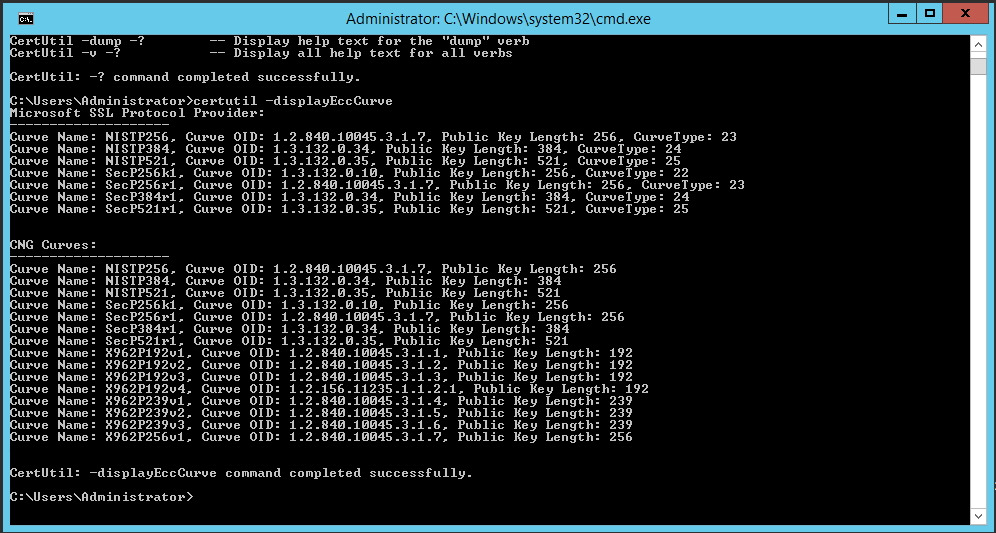

登録済みの曲線を表示する

次の certutil.exe コマンドを使用して、現在のコンピューターに登録されている曲線の一覧を表示します。

certutil.exe –displayEccCurve

新しい曲線を追加する

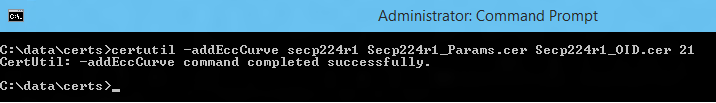

組織では、信頼された他のエンティティによって調査された曲線パラメーターを作成して使用できます。 管理者がこれらの新しい曲線を Windows で使用したい場合は、曲線を追加する必要があります。 次の certutil.exe コマンドを使用して、現在のコンピューターに曲線を追加します。

Certutil —addEccCurue curveName curveParameters [curveOID] [curveType]

- The curveName argument represents the name of the curve under which the curve parameters were added.

- The curveParameters argument represents the filename of a certificate that contains the parameters of the curves you want to add.

- The curveOid argument represents a filename of a certificate that contains the OID of the curve parameters you want to add (optional).

- The curveType argument represents a decimal value of the named curve from the EC Named Curve Registry (optional).

以前に追加した曲線を削除する

管理者は、次の certutil.exe コマンドを使用して、以前に追加した曲線を削除できます。

certutil.exe –deleteEccCurve curveName

管理者がコンピューターから曲線を削除した後、Windows では名前付き曲線を使用できません。

グループ ポリシーを使用して ECC 曲線を管理する

組織は、グループ ポリシーとグループ ポリシーの基本設定のレジストリ拡張を使用して、ドメインに参加しているエンタープライズ コンピューターに曲線パラメーターを配布できます。 曲線を配布するプロセスは次のとおりです。

Use certutil.exe to add a new registered named curve.

その同じコンピューターから、グループ ポリシー管理コンソール (GPMC) を開き、新しいグループ ポリシー オブジェクトを作成して編集します。

[コンピューターの構成]、[基本設定]、[Windows 設定]、[レジストリ] の順に移動します。 Right-click Registry. Hover over New and select Collection Item. 曲線の名前と一致するコレクション項目の名前を変更します。 You create one Registry Collection item for each registry key under HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Cryptography\ECCParameters.

Configure the newly created Group Policy Preference Registry Collection by adding a new Registry Item for each registry value listed under HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Cryptography\ECCParameters[curveName].

新しい名前付き曲線を受け取るグループ ポリシー レジストリ コレクション項目コンピューターを含むグループ ポリシー オブジェクトを展開します。

![グループ ポリシー管理エディターの [基本設定] タブのスクリーンショット。](../media/transport-layer-security-protocol/gpp-distribute-curves.png)

TLS ECC の順序を管理する

Windows 10 および Windows Server 2016 以降では、ECC 曲線順序グループ ポリシー設定を使用して、既定の TLS ECC 曲線順序を構成できます。 組織は、独自の信頼された名前付き曲線をオペレーティング システムに追加し、それらの名前付き曲線を曲線優先度グループ ポリシー設定に追加して、将来の TLS ハンドシェイクで使用されるようにすることができます。 新しい曲線の優先順位の一覧は、ポリシー設定の受け取り後、次回の再起動時にアクティブになります。

![[EEC Curve Order] (EEC 曲線順序) ダイアログ ボックスのスクリーンショット。](../media/transport-layer-security-protocol/gp-managing-tls-curve-priority-order.png)